Für Ihr Unternehmen optimierte Gebäude-Zutrittskontrolle

Wie Sie Menschen empfangen - und wie Sie ihre Sicherheit gewährleisten - war noch nie so wichtig wie heute.

Das richtige Zutrittskontrollsystem ist der Schlüssel zur Sicherung Ihrer Gebäudeeingänge. Es verschafft Ihnen die Kontrolle darüber, wer wann und wo das Gebäude betritt, und bietet Ihnen die Möglichkeit, alle Vorgänge im Blick zu behalten. Securitas Technology verfügt über die entsprechende Technologie und das Fachwissen, das Sie für Ihre Zutrittskontrollsicherheit benötigen: für globale Unternehmen und Kleinunternehmen, Schulen und Universitäten, Produktionsanlagen und Handelsunternehmen jeder Art. Finden Sie noch heute die passende Lösung.

Cloud-basierte Zutrittskontrolle

Gewinnen Sie an Flexibilität, Skalierbarkeit und Zuverlässigkeit

- Verwalten Sie Ihr System und die Benutzerzugriffsrechte von jedem Ort aus

- Fügen Sie neue Funktionen bei Bedarf bequem hinzu

- Eine eingebaute Redundanz gibt Ihnen mehr Ruhe und Sicherheit und schützt vor Störungen

- Halten Sie Ihre Kosten durch die Abschaffung oder die Reduzierung der Zahl von Vor-Ort-Servern unter Kontrolle

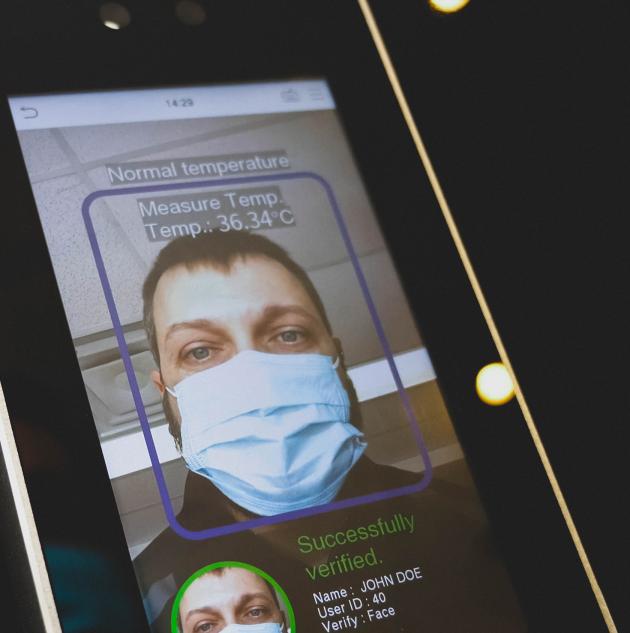

Biometrische Gesichtserkennung

Erhöhen Sie die Sicherheit der Zutrittsberechtigungen

- Benutzerindividuelle Anmeldedaten, die nicht geteilt werden können

- Mehr Sicherheit und Verantwortlichkeit

- Unterstützt einheitliche Zutrittsrichtlinien

Mobile Anmeldedaten

Verbinden Sie Benutzerfreundlichkeit für Ihre Mitarbeiter mit einem hohen Maß an Sicherheit

- Schneller, bequemer Benutzerzugang

- Ausgabe oder Widerruf von Zugangsdaten jederzeit und von jedem Ort aus

- Geringere Abhängigkeit von physischen Zugangsdaten

Besuchermanagement

Erweitern Sie Ihre Zutrittskontrolllösung und sorgen Sie für einen besseren Schutz

- Verbinden Sie Ihr Besuchermanagement nahtlos mit der Zutrittskontrolle

- Automatisieren Sie Überprüfungsprozesse und stellen Sie die Einhaltung geltender Bestimmungen sicher

- Schützen Sie Ihre Mitarbeiter und Vermögenswerte

Ihr Team ist bereit für eine Zutrittskontrolle per Mobiltelefon. Sie auch?

aller Arbeitnehmer empfinden eine herkömmliche Zutrittskontrolle als einschränkend

aller Arbeitnehmer nutzen ihr Smartphone am Arbeitsplatz

aller Unternehmen nutzten Anfang 2021 eine mobile Zutrittskontrolle

Zutrittskontrolle ist genau das, was dieser Begriff besagt. Es wird der Zutritt zu einem bestimmten Bereich kontrolliert.

Drew Alexander

So unterstützt die Zutrittskontrolle Gesundheit und Sicherheit

Die richtige Zutrittskontrolltechnologie fördert ein gesundes und sicheres Umfeld für Ihre Mitarbeiter und Besucher. Securitas Technology kann für Sie ein kommerzielles Zutrittskontrollsystem zusammenstellen, das auf Ihre Bedürfnisse zugeschnitten ist und sich diese und andere bewährte Technologien zunutze macht:

- Mobile Anmeldedaten: Reduzieren Sie den physischen Kontakt, indem Sie Zutrittskontrollkarten mit Hilfe einer cloud-basierten Zutrittskontrolle auf den Smartphones Ihrer Mitarbeiter abspeichern.

- Berührungsloser Zutritt: Setzen Sie auf Gesichtserkennung anstelle von Tastaturen, Magnetstreifenkarten oder Tags.

- Temperatur- und Gesichtsmasken-Erkennung: Nutzen Sie Systeme zur Körpertemperaturmessung und Gesichtsmaskenerkennung, um die Gesundheit der Personen, die Ihr Gebäude betreten und verlassen, zu überwachen.

Unabhängig davon, ob Sie ein Remote-Modell, ein präsenzbasiertes Modell oder ein Hybridmodell nutzen, bietet ein Zutrittskontrollsystem Ihnen die Möglichkeit, die Sicherheit Ihrer Mitarbeiter zu gewährleisten.

Die Vorteile eines Zutrittskontrollsystems

Individuelle Zutrittsgewährung

Beschränken Sie den Zutritt zu Sperrbereichen individuell auf Personen, die Zutritt benötigen, und gewähren Sie Besuchern auf flexibler Basis einen sicheren vorübergehenden Zutritt.

Wegfall der Schlüsselverwaltung

Vermeiden Sie das Risiko, dass verlorene oder gestohlene Schlüssel in die falschen Hände geraten, und sparen Sie sich die Unannehmlichkeiten und Kosten des Austauschs von Schlüsseln oder Schlössern.

Mehr Transparenz

Kontrollieren Sie, wer über welche Türen wann ein- und ausgeht. Sie können Aktivitätsberichte von überall aus aufrufen, sei es aus der Ferne oder vor Ort.

Konzentration auf Ihr Unternehmen

Legen Sie Ihre Sicherheit in unsere Hände - von Planung und Installation bis hin zu Integration und Überwachung - und konzentrieren Sie sich ganz auf Ihren Geschäftsbetrieb.

Nahtlose Integrationen

Integrieren Sie das System mit anderen Systemen wie z. B. mit Einbruchmeldeanlagen, Videoüberwachungssystemen, Personaldatenbanken, Badging-Systemen, Besuchermanagementsystemen usw.

Gewährleistung von Gesundheit & Sicherheit

Erweitern Sie Ihr Zutrittskontrollsystem mit berührungsloser Technologie und schaffen Sie eine gesunde Umgebung für Ihre Mitarbeiter und Besucher.

Experten für Zutrittskontrolllösungen

Unsere hochqualifizierten Sicherheitstechniker verstehen es, eine topmoderne, integrierte Lösung bereitzustellen, die auf Technologien führender Hersteller wie Lenel, Honeywell, Software House, Brivo oder Genetec basiert. Ihr System wird äußerst leistungsfähig und einfach zu verwalten sein, damit für einen reibungslosen Personenfluss durch Ihr Gebäude gesorgt ist und gleichzeitig die Sicherheit Ihres Unternehmens, Ihrer Mitarbeiter und Ihrer Vermögenswerte gewahrt bleibt.

Die richtige Softwarelösung stellt das Rückgrat jedes erfolgreichen Zutrittskontrollsystems dar - und deshalb ist es besonders wichtig, dass Ihre Lösung von erfahrenen und zertifizierten Experten entwickelt wird. Die Software Solutions Group (SSG) von Securitas Technology besteht aus Softwareentwicklern, die über eine jahrzehntelange Erfahrung im Bereich der physischen Sicherheit verfügen und Sie von der Planung bis hin zur Umsetzung des Systems unterstützen.

Ganz gleich, ob Sie von Diebstahl betroffen sind oder einfach nur wissen müssen, wer Ihre Einrichtung betreten hat - eine detaillierte Aufzeichnung des Kommens und Gehens von Mitarbeitern, Besuchern und Dienstleistern ist für den Schutz Ihres Unternehmens von entscheidender Bedeutung. Securitas Technology verschafft Ihnen beruhigende Gewissheit und stellt Zutrittskontrollsysteme bereit, die einen Prüfpfad bieten und genau dokumentieren, wer sich wann an welchem Ort aufgehalten hat.

Unsere hochqualifizierten Sicherheitstechniker verstehen es, eine topmoderne, integrierte Lösung bereitzustellen, die auf Technologien führender Hersteller wie Lenel, Honeywell, Software House, Brivo oder Genetec basiert. Ihr System wird äußerst leistungsfähig und einfach zu verwalten sein, damit für einen reibungslosen Personenfluss durch Ihr Gebäude gesorgt ist und gleichzeitig die Sicherheit Ihres Unternehmens, Ihrer Mitarbeiter und Ihrer Vermögenswerte gewahrt bleibt.

Die richtige Softwarelösung stellt das Rückgrat jedes erfolgreichen Zutrittskontrollsystems dar - und deshalb ist es besonders wichtig, dass Ihre Lösung von erfahrenen und zertifizierten Experten entwickelt wird. Die Software Solutions Group (SSG) von Securitas Technology besteht aus Softwareentwicklern, die über eine jahrzehntelange Erfahrung im Bereich der physischen Sicherheit verfügen und Sie von der Planung bis hin zur Umsetzung des Systems unterstützen.

Ganz gleich, ob Sie von Diebstahl betroffen sind oder einfach nur wissen müssen, wer Ihre Einrichtung betreten hat - eine detaillierte Aufzeichnung des Kommens und Gehens von Mitarbeitern, Besuchern und Dienstleistern ist für den Schutz Ihres Unternehmens von entscheidender Bedeutung. Securitas Technology verschafft Ihnen beruhigende Gewissheit und stellt Zutrittskontrollsysteme bereit, die einen Prüfpfad bieten und genau dokumentieren, wer sich wann an welchem Ort aufgehalten hat.

Zutrittskontrolle FAQ

Unter Zugangskontrolle versteht man die Möglichkeit, Personen den physischen Zugang zu einem Gebäude, einem Gelände oder sogar zu bestimmten Bereichen und Räumen zu gestatten oder zu beschränken. Diese Systeme können an allen physisch begrenzten Punkten wie Türen, Toren, Schranken, Zäunen, Drehkreuzen und sogar Aufzügen eingesetzt werden. Es kann sich um einfache eigenständige Systeme handeln, die eine oder zwei Türen steuern, oder um ein integriertes Netzwerk, das mehrere Gebäude abdeckt.

Wie der Name schon sagt, kontrolliert ein Zutrittskontrollsystem, wer zu welcher Zeit ein Gelände / Gebäude und bestimmte Bereiche innerhalb dieses Geländes betritt. Unbefugte Besucher werden ausgeschlossen, ohne den Zutritt autorisierter Besucher zu behindern.

Securitas Technology ist stolz darauf, Ihnen bei der Auswahl der besten Zugangskontrolllösung für Ihr Unternehmen zahlreiche Optionen anbieten zu können, von Türsprechanlagen und Karten- und Proximity-Token bis hin zu biometrischer und Gesichtserkennung von führenden Herstellern.

Ihr Unternehmen benötigt eine Zutrittskontrolle, wenn Sie Mitarbeiter, Lieferanten oder andere Besucher haben und den Zutritt der Personen zu einem bestimmten Ort, Raum, Bereich oder Gelände kontrollieren oder diesen Zugang auf bestimmte Zeiten oder Tage beschränken möchten.

Durch die Verhinderung des unbefugten Zugriffs auf eine Site schützen Sie Ihre Mitarbeiter, Ihr Eigentum und Ihre Vermögenswerte vor Schäden oder Diebstahl. Darüber hinaus kann dies auch als Sicherheitsmaßnahme dienen, indem es verhindert, dass sich Personen einem potenziell gefährlichen Bereich oder einer gefährlichen Ausrüstung nähern.

Zutrittskontrollsysteme können bestehen aus:

- Magnetkarten-Türschlosssystem, Anhänger oder RFID-Lesegeräte

- Touchscreens oder Tastaturen

- Fernzugriff oder intelligente Schlösser

- Mobile Anmeldeinformationen

Sie können Technologien innerhalb der Managementsysteme kombinieren, um die Zuverlässigkeit und den Komfort zu erhöhen.

Wenn es um die Verwaltung Ihres Zutrittskontrollsystems geht, bietet Securitas Technology mehrere Optionen. Je nachdem, was für Ihr Unternehmen am besten ist, können wir entweder eine softwarebasierte oder eine webbasierte Verwaltungsanwendung bereitstellen, mit der Ihr Team Ihre Zutrittskontrollsicherheit einfach verwalten kann. Oder Sie können die Verwaltung Ihres Zutrittskontrollsystems an unser Team aus erfahrenen Fachleuten delegieren.

Ein Proximity-System ist ein Anhänger, eine Karte oder ein anderes Gerät, das verschlüsselte RFID-Technologie verwendet. Wenn das Gerät dem Lesegerät vorgelegt wird, leitet das Lesegerät den Code des Geräts an den Zugriffscontroller weiter. Der Controller vergleicht die angezeigten Daten mit den in der Datenbank des Systems gespeicherten Daten und erlaubt oder verweigert dann den Zugriff entsprechend. Die Daten können sehr spezifisch sein und dieser Person nur zu einem bestimmten Datum/Uhrzeit den Zugang zu dieser Tür ermöglichen.

Unsere erfahrenen Techniker sind in der Lage, die von Ihnen gewählte Zutrittskontrolllösung in ein System zu integrieren, das alle Ihre Sicherheitsanforderungen erfüllt, einschließlich:

- Zutrittskontrolle

- CCTV

- Erkennung von Eindringlingen

- Branderkennung

- Zeiterfassung

- und mehr

Basis- oder Standalone-System

- Eine einfache Möglichkeit, eine oder zwei Türen zu steuern

- Besteht aus einem physischen Server und einem angeschlossenen Computer in den Geschäftsräumen

- Geeignet für: Kleinere Unternehmen oder bestimmte Standorte, für die keine Verbindung zu anderen Standorten hergestellt werden muss

Vernetztes System

- Zwei oder mehr Systeme, die über ein Gebäude, mehrere Standorte oder weltweit vernetzt sind

- Verwaltung von einem zentralen Standort aus mit einem Datenserver und vernetzten Computern

- Geeignet für: Unternehmen mit vielen Niederlassungen oder

Lokales cloud-basiertes System

- Die Daten werden auf einem Server vor Ort gespeichert und über eine Portal-Website abgerufen

- Der Zugriff auf das System erfolgt über die Cloud von überall aus, und die Hardware befindet sich vor Ort

- Geeignet für: Unternehmen mit vielen Niederlassungen

In der Cloud gehostetes System

- Der Zugriffskontrollserver wird in einem externen Rechenzentrum verwaltet

- Physische Zutrittskontrollen, wie z. B. Schlüsselkartenleser, sind vor Ort immer noch vorhanden

- Geeignet für: Unternehmen, die es vorziehen, die Verwaltung und Wartung eines vernetzten Zutrittskontrollsystems auszulagern, oder die Flexibilität benötigen, viele Remote-Standorte zu verwalten

Vollständig verwaltetes Cloud-System

- Ein Überwachungszentrum ermöglicht den Zugang zum Gebäude in Echtzeit und verwaltet Ihre Zutrittskontrolle vollständig

- Vollständig Cloud-basiert und ermöglicht es einem Remote-Sicherheitsunternehmen, das gesamte System für Sie zu verwalten

- Geeignet für: Unternehmen, die ein vollständig Cloud-basiertes System benötigen

Zutrittskontrollsysteme bieten Audit-Trail-Berichte über die Aktivitäten jeder Person, die ihre Anmeldeinformationen im Zugriffskontrollsystem verwendet. Die meisten Zutrittskontrollplattformen stellen Informationen mindestens in Form von "Wer, Wo, Wann" zur Verfügung. Fortschrittlichere Zutrittskontrollplattformen bieten eine noch größere Bandbreite an Informationen.

Zutrittskontrollsysteme ermöglichen mehrere Sicherheitsebenen und bieten Eigentümern und Verwaltern von Einrichtungen detailliertere Informationen. Sie ersetzen mechanische Schlüssel als Hauptmethode zur Zugangskontrolle zu und innerhalb eines Gebäudes. Der Zugang kann auf jede Person zugeschnitten und jederzeit geändert oder widerrufen werden. Das Zutrittskontrollsystem bietet außerdem eine Prüfspur mit Angaben zu „Wer, Wann, Wo“ für alle im Zutrittskontrollsystem. Mechanische Schlüssel bieten keine Prüfspur und keine Sicherheit des Schlüssels selbst. Schlüssel können leicht kopiert werden, während Zutrittskontrollsysteme für einfache Änderungen ausgelegt sind, insbesondere bei verlorenen oder fehlenden Karten.

Die meisten kommerziellen Zutrittskontrollsysteme sind nicht für die Selbstinstallation ausgelegt. Zutrittskontrollsysteme sind komplex, da mehrere Technologien und Hardware als ein einziges System zusammenarbeiten müssen. Für kommerzielle Zugangskontrollplattformen sind praktische Kenntnisse in den Bereichen Elektronik, elektrische Verkabelung, Netzwerke und Computerhardware erforderlich.

Ein typisches Zutrittskontrollsystem für geschäftliche oder kommerzielle Anwendungen erfordert die Installation von elektronischen Hardwarekomponenten und Verkabelungsinfrastruktur. Die Hardwarekomponenten bestehen aus Leiterplatten, Kartenlesern oder anderen Identifikationslesern, Schließbeschlägen und verschiedenen unterstützenden Komponenten. Je nach Umfang des Projekts kann die Installation einige Tage dauern oder sich über einen Zeitraum von mehreren Monaten erstrecken. Die meisten Zutrittskontrollsysteme benötigen einen Netzwerk- oder Internetzugang für Verwaltungs- und Berichtszwecke.

Das vorhandene mechanische Schließsystem bleibt in den meisten Zutrittskontrollsystemen bestehen, und alle vorhandenen funktionierenden Schlüssel können die Tür(en) weiterhin entriegeln. Es empfiehlt sich, das Schlüsselsystem zu ändern oder zu modifizieren, wenn ein elektronisches Zutrittskontrollsystem eingesetzt wird. Schlüssel sollten nur für bestimmte Personen und für Notfälle reserviert werden.

Wird oft gebündelt mit

Videoüberwachung für Unternehmen und Firmen

Behalten Sie Ihr Unternehmen mit Securitas Technology, einem der führenden Dienstleister für Videoüberwachung, jederzeit und von jedem Ort aus im Blick.

Einbruchmeldeanlagen (EMA)

Halten Sie potenzielle Einbrecher mit einer zuverlässigen Einbruchmeldeanlage von Ihrem Gelände fern.

Service für Sicherheitssysteme und vorbeugende Wartung

Ein umfangreiches Wartungs- und Service-Netzwerk, bereitgestellt von unseren bestens ausgebildeten Mitarbeitern